Com o advento da tecnologia digital e a disseminação da internet em todos os aspectos de nossas vidas, surgiram também diversas ameaças virtuais que buscam explorar as vulnerabilidades desse ambiente em constante expansão. Uma dessas ameaças, que ganhou destaque nos últimos anos, é o uso de Botnets.

Neste artigo, exploraremos de forma detalhada o que são Botnets, como elas funcionam, os tipos existentes, os riscos que representam e, o mais importante, como se proteger contra essa ameaça cada vez mais sofisticada.

Leia também: Vírus vs. Worm: Qual é a diferença?

O que são Botnets?

Botnets, também conhecidas como “Redes de Bots” (ou “Robôs”), são conjuntos de dispositivos conectados à internet que foram comprometidos e controlados remotamente por indivíduos mal-intencionados. Esses dispositivos, que podem incluir computadores pessoais, servidores, dispositivos móveis e até dispositivos da Internet das Coisas (IoT), são recrutados sem o conhecimento de seus proprietários e se tornam “zumbis” ou “bots” sob o controle dos “botmasters” ou “bot herders”.

Esses botmasters são os responsáveis por orquestrar as atividades da Botnet, enviando comandos para os dispositivos zumbis, que os executam sem que seus usuários percebam. Os botmasters podem controlar milhares ou até milhões de dispositivos em uma única Botnet, dando-lhes um poder considerável para realizar atividades maliciosas.

Como as Botnets funcionam?

As Botnets são projetadas para executar uma variedade de tarefas automatizadas e coordenadas, que podem ser adaptadas conforme os objetivos dos botmasters. Algumas das principais atividades realizadas por Botnets incluem:

- Distribuição de Spam: A Botnet pode ser usada para enviar grandes volumes de e-mails de spam, espalhando mensagens de phishing, malware ou outras campanhas ilegais de marketing.

- Ataques de Negação de Serviço (DDoS): Elas podem ser empregadas em ataques de DDoS, em que vários dispositivos zumbis simultaneamente enviam uma grande quantidade de tráfego malicioso para um servidor ou serviço online, sobrecarregando-o e tornando-o inacessível para usuários legítimos.

- Mineração de Criptomoedas: Alguns botmasters utilizam a capacidade de processamento dos dispositivos zumbis para minerar criptomoedas de forma oculta, sem o conhecimento dos proprietários dos dispositivos infectados.

- Fraude em Cliques: São empregadas para fraudar cliques em anúncios online, gerando receitas de publicidade fraudulentas para os botmasters.

- Roubo de Informações: Podem ser usadas para coletar informações confidenciais dos dispositivos infectados, como senhas, dados bancários e informações pessoais.

- Espionagem e Vigilância: Algumas Botnets são utilizadas para espionar indivíduos ou organizações, coletando informações sensíveis e privadas.

Tipos de Botnets

As Botnets variam em tamanho, complexidade e propósito, e podem ser classificadas de acordo com os dispositivos que comprometem e as atividades que realizam. Alguns dos principais tipos de Botnets incluem:

- Botnets de Computadores Pessoais: Essa é a forma mais comum de Botnet, composta por PCs comprometidos. São frequentemente utilizadas para enviar spam, realizar ataques DDoS e distribuir malware.

- Botnets de Dispositivos da IoT: Com o aumento da conectividade dos dispositivos da Internet das Coisas, surgiram Botnets que infectam roteadores, câmeras de segurança, dispositivos domésticos inteligentes, entre outros, explorando suas vulnerabilidades para realizar ataques diversos.

- Botnets de Servidores: Botnets podem ser criadas com servidores comprometidos, que possuem mais poder computacional e podem ser utilizados em ataques DDoS mais poderosos.

- Botnets de Redes Sociais: Algumas Botnets são especializadas em espalhar spam e propagar links maliciosos por meio de perfis falsos em redes sociais.

- Botnets Móveis: Afetam dispositivos móveis, como smartphones e tablets, explorando vulnerabilidades de aplicativos e sistemas operacionais para distribuir malware e realizar atividades maliciosas.

Riscos e Impactos das Botnets

As Botnets representam uma séria ameaça para a segurança digital e podem causar uma série de impactos negativos:

- Segurança e Privacidade: Dispositivos comprometidos podem ser explorados para roubo de informações pessoais e financeiras, levando a perdas financeiras e roubo de identidade.

- Integridade de Dados: Alguns botnets são projetados para corromper ou destruir dados em dispositivos infectados, causando perdas irreparáveis.

- Disponibilidade de Serviços: Ataques de DDoS podem interromper sites, serviços e sistemas, prejudicando empresas e usuários legítimos que dependem deles.

- Reputação e Credibilidade: Empresas e indivíduos podem ter sua reputação prejudicada se suas contas de redes sociais forem usadas para espalhar spam e conteúdo malicioso.

Como se proteger contra Botnets?

A proteção contra Botnets requer um esforço proativo dos usuários e empresas. Algumas medidas essenciais para se proteger contra essa ameaça incluem:

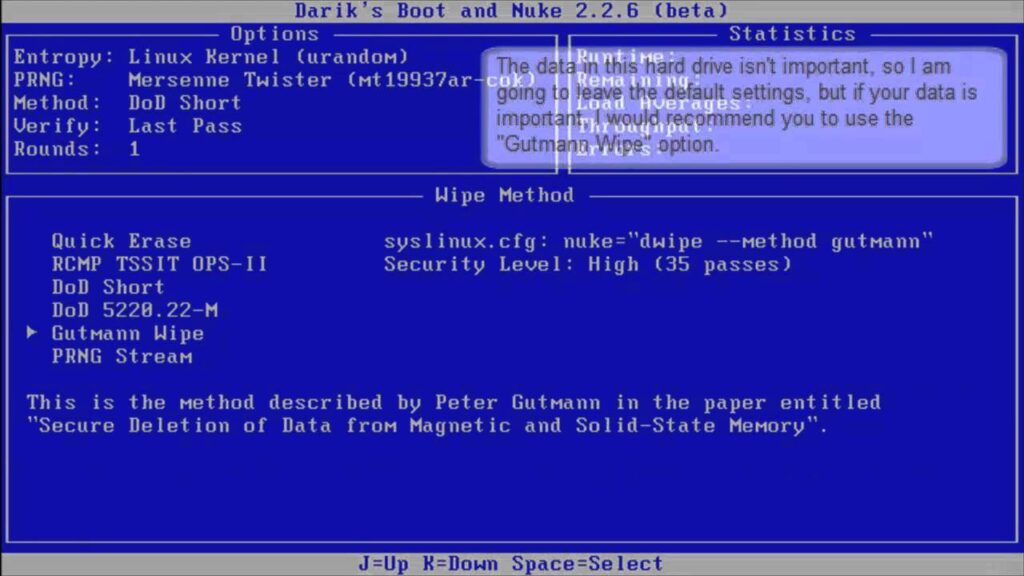

- Atualizações e Patches: Mantenha sempre seus sistemas operacionais, aplicativos e dispositivos atualizados com as versões mais recentes e corrigidas para evitar vulnerabilidades conhecidas.

- Firewalls e Antivírus: Utilize soluções de segurança robustas, como firewalls e antivírus, para detectar e bloquear tentativas de infecção por malware.

- Senhas Fortes: Use senhas únicas e fortes para todas as suas contas online, combinando letras maiúsculas e minúsculas, números e caracteres especiais.

- Educação do Usuário: Conscientize-se sobre práticas seguras na internet, evitando clicar em links ou baixar anexos suspeitos em e-mails ou mensagens.

- Monitoramento de Tráfego: Empresas e organizações devem monitorar regularmente o tráfego de rede para detectar atividades suspeitas e identificar possíveis infecções.

- Segmentação de Rede: Segmentar a rede em diferentes zonas de segurança pode ajudar a limitar o impacto de um eventual ataque de Botnet.

Conclusão

As Botnets representam uma ameaça significativa no cenário de segurança cibernética, e sua evolução contínua torna essencial que usuários e empresas estejam vigilantes e adotem medidas proativas para proteger suas informações e recursos digitais. Ao entender o que são Botnets, como elas funcionam e os riscos que apresentam, todos podem tomar medidas para se proteger contra essa ameaça cada vez mais presente em nossa vida digital.

Perguntas Frequentes

Um botmaster é um indivíduo responsável por controlar e coordenar as atividades de uma Botnet. É o cérebro por trás da operação.

Elas podem infectar dispositivos por meio de malware, como vírus, worms ou cavalos de Troia, ou explorando vulnerabilidades em softwares desatualizados.

Não, elas podem afetar diversos dispositivos conectados à internet, incluindo smartphones, tablets e dispositivos da IoT.

Não, são usadas para atividades maliciosas e ilegais, como espalhar spam, roubar informações e realizar ataques de negação de serviço.