O ransomware é uma das ameaças mais devastadoras e onipresentes do mundo digital atual. Trata-se de um tipo de malware que combina técnicas de criptografia avançada com a tática de extorsão. Ele pode se infiltrar em sistemas por meio de anexos de e-mail maliciosos, sites comprometidos, downloads infectados e vulnerabilidades de software.

Uma vez no sistema, o ransomware criptografa os arquivos do usuário e exibe uma mensagem exigindo um pagamento (normalmente em criptomoedas) em troca da chave de descriptografia.

Leia também: O que são vírus?

O que é Ransomware?

O ransomware, uma contração de “ransom” (resgate) e “malware” (software malicioso), tem sido uma das maiores ameaças para indivíduos e organizações nos últimos anos. O termo refere-se a um tipo específico de malware que tem como objetivo extorquir dinheiro das vítimas, mantendo seus arquivos como reféns por meio da criptografia. Essa prática criminosa tem causado prejuízos financeiros significativos e desgaste emocional para suas vítimas.

Leia também: Vírus vs. Worm: Qual é a diferença?

Como o Ransomware Funciona:

O ransomware é uma ameaça multifacetada que usa várias técnicas para infectar dispositivos e sistemas. As principais etapas do funcionamento são:

- Distribuição do Ransomware: O ransomware pode ser disseminado por várias vias, sendo a mais comum através de campanhas de phishing. E-mails com links ou anexos maliciosos são enviados para usuários, induzindo-os a clicar e iniciar a infecção. Outros métodos incluem a exploração de vulnerabilidades de software, downloads de software não confiáveis e infecções secundárias de outros malwares.

- Processo de Criptografia: Uma vez que infecta o sistema, ele inicia o processo de criptografia, que transforma os arquivos da vítima em um formato ilegível. Os algoritmos de criptografia utilizados são geralmente muito fortes e impossíveis de quebrar sem a chave de descriptografia correta. Após a conclusão da criptografia, uma mensagem de resgate é exibida, instruindo a vítima sobre como proceder para obter a chave de descriptografia.

Tipos Comuns de Ransomware:

Existem vários tipos, cada um com características e métodos de ataque distintos:

- Ransomware Locker: Este tipo de ransomware bloqueia o acesso ao sistema operacional ou a determinados recursos do computador, tornando-o inutilizável para o usuário. Geralmente, é uma mensagem de tela cheia com instruções sobre como pagar o resgate.

- Ransomware Crypto: Também conhecido como “cryptoware”, esse tipo de ransomware é projetado para criptografar arquivos específicos no sistema da vítima, tornando-os inacessíveis. A mensagem de resgate exige pagamento para obter a chave de descriptografia.

- Ransomware Scareware: Esse tipo simula a existência de malware no sistema da vítima, exibindo falsos alertas e notificações de infecções. O objetivo é assustar o usuário para que ele pague pelo resgate, embora o sistema não esteja realmente infectado.

- Ransomware DDoS: O ransomware DDoS ameaça realizar ataques de negação de serviço (DDoS) contra a vítima se o resgate não for pago. Essa forma de ransomware geralmente visa empresas e organizações com recursos de rede significativos.

- Ransomware Leakware: Esse tipo de ransomware ameaça divulgar informações confidenciais ou sensíveis da vítima caso o pagamento não seja efetuado. O objetivo é pressionar a vítima com o medo de consequências graves em caso de recusa.

Leia também: O que é Spyware?

Como se Proteger do Ransomware:

A prevenção é essencial para evitar danos causados pelo ransomware. Algumas medidas de proteção incluem:

- Atualização do Software: Manter o sistema operacional e o software sempre atualizados é fundamental para corrigir vulnerabilidades conhecidas que poderiam ser exploradas pelo ransomware.

- Utilização de Antivírus e Antimalware: Utilizar um bom software antivírus e antimalware pode ajudar a detectar e bloquear tentativas de infecção por ransomware.

- Educação e Conscientização dos Usuários: A conscientização dos usuários é uma defesa vital contra o ransomware. Ensinar os usuários a identificar e evitar campanhas de phishing e outras táticas de engenharia social é crucial.

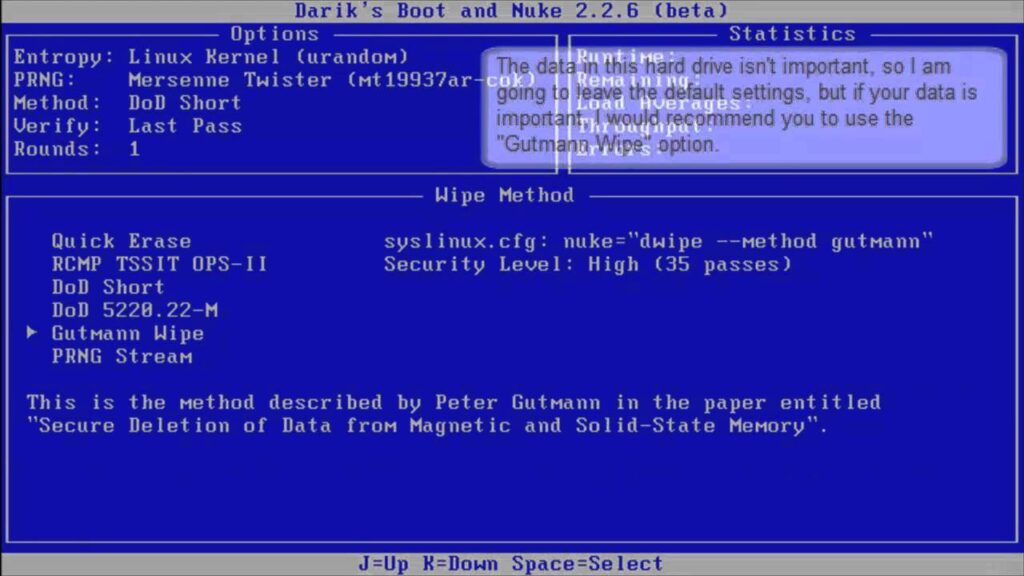

- Realização de Backups Regulares: Realizar backups frequentes dos dados importantes é uma medida preventiva eficaz. Caso o ransomware infecte o sistema, os dados podem ser restaurados a partir de um backup limpo, evitando o pagamento do resgate.

- Implementação de Firewalls e Filtros de E-mail: Firewalls de rede e filtros de e-mail podem ajudar a bloquear o acesso do ransomware ao sistema e impedir que e-mails maliciosos cheguem à caixa de entrada do usuário.

Medidas de Prevenção e Recuperação:

Embora a prevenção seja fundamental para proteger-se contra o ransomware, nem sempre é possível evitar completamente a infecção. Em casos em que afeta o sistema, algumas medidas de prevenção e recuperação incluem:

- Isolamento do Dispositivo Infectado: Isolar o dispositivo infectado da rede é essencial para evitar a propagação do ransomware para outros dispositivos conectados.

- Notificação às Autoridades e Especialistas: Quando uma empresa ou organização é vítima, é essencial notificar as autoridades policiais e especialistas em segurança cibernética para obter orientação e assistência.

- Não Pagamento do Resgate: Embora seja tentador pagar o resgate para recuperar os arquivos, especialistas em segurança cibernética e órgãos governamentais geralmente desaconselham essa ação. Pagar o resgate pode incentivar ainda mais ataques e não há garantia de que os criminosos fornecerão a chave de descriptografia.

A Evolução do Ransomware:

O ransomware tem evoluído constantemente ao longo dos anos. Além dos tipos mencionados anteriormente, novas técnicas e táticas estão sendo adotadas pelos cibercriminosos, tornando essa ameaça ainda mais sofisticada. Algumas das tendências de evolução incluem:

- Ransomware como um Serviço (RaaS): RaaS é um modelo em que os criminosos cibernéticos disponibilizam-no como um serviço, permitindo que outros malfeitores conduzam seus próprios ataques, com o criador do ransomware recebendo uma parte dos resgates pagos.

- Aumento da Demanda por Criptomoedas: A popularidade das criptomoedas tornou-as uma forma preferida de pagamento pelos criminosos cibernéticos, devido ao anonimato e dificuldade de rastreamento das transações.

- Ransomworms: Ransomware com Capacidade de Propagação: Ransomworms são variantes de ransomware com a capacidade de se espalhar de forma autônoma por redes e dispositivos, aumentando ainda mais a escala dos ataques.

- Ataques Dirigidos (Targeted Ransomware): Alguns ataques de ransomware são direcionados a organizações específicas, visando causar danos significativos e obter maiores resgates.

O Impacto Econômico e Social do Ransomware:

O impacto não é apenas econômico, mas também social e político. Empresas e organizações têm enfrentado enormes prejuízos financeiros devido a ataques. Além disso, esses ataques podem resultar em perda de dados preciosos e danos à reputação das vítimas. Setores como o da saúde e da segurança pública também podem ser afetados, colocando vidas em risco.

- Prejuízos Financeiros para Empresas e Organizações: Os ataques podem causar danos financeiros significativos para empresas, incluindo a perda de receitas, custos de recuperação e gastos com medidas de prevenção.

- Perda de Dados e Danos à Reputação: A perda de dados críticos pode afetar a continuidade dos negócios e a confiança dos clientes, resultando em danos à reputação da empresa.

- Ameaça ao Setor de Saúde e Segurança Pública: Ataques direcionados a hospitais e instituições de saúde podem colocar em risco a vida dos pacientes, interrompendo serviços médicos essenciais.

- Impacto nas Relações Internacionais: Ataques de grande escala, especialmente quando direcionados a infraestruturas críticas, podem criar tensões nas relações internacionais entre países.

Considerações Finais:

O ransomware continua sendo uma ameaça real e séria para indivíduos, empresas e governos em todo o mundo. A conscientização, a educação e a adoção de práticas de segurança cibernética sólidas são essenciais para combater essa ameaça persistente.

À medida que continua a evoluir, é crucial que as organizações estejam sempre vigilantes e preparadas para responder a possíveis ataques. A colaboração entre setores público e privado, juntamente com a adoção de tecnologias avançadas de segurança, são fundamentais para mitigar os danos causados e garantir um ambiente digital seguro para todos.

Perguntas Frequentes

Não há garantia de que os criminosos fornecerão a chave de descriptografia mesmo após o pagamento. Pode ser um golpe adicional para obter mais dinheiro. O ideal é buscar ajuda de especialistas em segurança cibernética.

Setores como saúde, governo, financeiro e educação são frequentemente visados por ataques devido ao valor dos dados que possuem e à sua importância para a continuidade das operações.

Não, embora o Windows seja um alvo comum, ele também pode atingir sistemas operacionais macOS e Linux. Qualquer sistema com vulnerabilidades pode ser um alvo.

A melhor maneira de recuperar seus arquivos é restaurar a partir de backups confiáveis e atualizados. Caso não tenha backup, é possível buscar ajuda de especialistas em segurança cibernética para avaliar se há alguma possibilidade de recuperação dos arquivos criptografados.