O Mozilla Firefox, o intrépido navegador de código aberto, é um companheiro confiável para milhões de usuários que exploram a vastidão da internet. Neste mergulho profundo no universo do Firefox, vamos desvendar suas origens, explorar sua notável jornada evolutiva, desmascarar sua riqueza de recursos, revelar suas capacidades personalizáveis e desvendar suas medidas robustas de segurança e privacidade. Introdução ao Mozilla Firefox Inaugurando uma era de navegação web aprimorada, o Mozilla Firefox é um projeto colaborativo desenvolvido pela Mozilla Corporation e por uma comunidade apaixonada de voluntários. Seu objetivo é proporcionar uma experiência de navegação envolvente, veloz e adaptável. Compatível com…

Autor: Kayobrussy Guedes

Vivemos em uma era onde a tecnologia moldou profundamente a maneira como vivemos e interagimos com o mundo ao nosso redor. Um dispositivo emblemático dessa revolução tecnológica é o notebook, também conhecido como laptop. Neste artigo abrangente, mergulharemos nas complexidades desse gadget portátil e versátil, desvendando suas características fundamentais, vantagens, substitutos disponíveis e fornecendo uma visão detalhada para os curiosos e entusiastas. O que é notebook? Decifrando o Conceito de Notebook O termo “notebook” denota um dispositivo eletrônico compacto que incorpora as funcionalidades essenciais de um computador pessoal. Dotado de um teclado, tela, touchpad ou mouse integrado, bem como uma…

O Gerenciador de Dispositivos do Windows é uma ferramenta crucial para manter o funcionamento adequado de hardware em um computador. Quando ocorrem problemas de drivers ou configurações, diversos códigos de erro podem ser exibidos, indicando a necessidade de ações corretivas. Neste guia completo, exploraremos os erros mais comuns do Gerenciador de Dispositivos, suas causas prováveis e soluções eficazes. Lista de códigos do Gerenciador de Dispositivos do Windows e suas causas: A tabela a seguir lista códigos de erro frequentes no Gerenciador de Dispositivos do Windows, juntamente com suas possíveis causas: Código de ErroPossível CausaCódigo 1Este dispositivo não está configurado corretamenteCódigo…

O mundo tecnológico atual exige uma interconexão eficaz entre dispositivos, aplicativos e usuários. Nesse cenário, a habilidade de rastrear a localização de um notebook com sistema operacional Windows tornou-se crucial, tanto em termos de segurança quanto de funcionalidade. A ativação da localização possibilita não apenas a recuperação em casos de perda ou roubo, mas também potencializa experiências em aplicativos baseados em localização. Como ativar a localização do notebook com Windows? Este guia detalhado fornecerá um passo a passo abrangente sobre como ativar e gerenciar a localização no seu notebook com Windows, enquanto otimiza o desempenho do dispositivo e mantém a…

O Google Assistente revolucionou a maneira como interagimos com a tecnologia, proporcionando uma experiência de assistência virtual avançada e personalizada. Neste artigo, exploraremos em detalhes o que é o Google Assistente, suas funcionalidades, como ele funciona, substitutos relevantes e como otimizar sua utilização. O que é o Google Assistentes? O Google Assistente é um assistente virtual desenvolvido pelo Google, alimentado pela inteligência artificial (IA) e pelo processamento de linguagem natural (NLP). Ele foi lançado em 2016 e está presente em uma variedade de dispositivos, desde smartphones até alto-falantes inteligentes e outros aparelhos domésticos conectados. Funcionamento do Google Assistente O funcionamento…

A indústria dos jogos eletrônicos continua a surpreender e cativar jogadores de todas as idades em todo o mundo. À medida que entramos no ano de 2024, é imperativo compreender as tendências emergentes que moldarão o cenário dos jogos eletrônicos nos próximos meses. Neste artigo, exploraremos 7 tendências promissoras preparadas para transformar a maneira como jogamos, interagimos e experimentamos entretenimento digital. 7 Tendências de Jogos Eletrônicos para 2024 Realidade Virtual e Aumentada (VR/AR) A realidade virtual e aumentada estão consolidando sua presença na indústria dos jogos. A capacidade de proporcionar experiências imersivas e envolventes está levando os jogos para um…

A realidade aumentada (AR) tem sido uma força transformadora no cenário tecnológico, redefinindo a maneira como percebemos e interagimos com o ambiente ao nosso redor. À medida que nos aproximamos de 2024, estamos prestes a testemunhar avanços ainda mais surpreendentes na AR, com uma série de tendências emocionantes que moldarão o futuro da tecnologia e a forma como a integramos em nossa vida cotidiana. Neste artigo, exploraremos em detalhes as dez principais tendências de realidade aumentada que irão dominar o ano de 2024, abrangendo diversas áreas e setores. Leia também: 10 tendências nos celulares para 2024 Tendências de Realidade Aumentada…

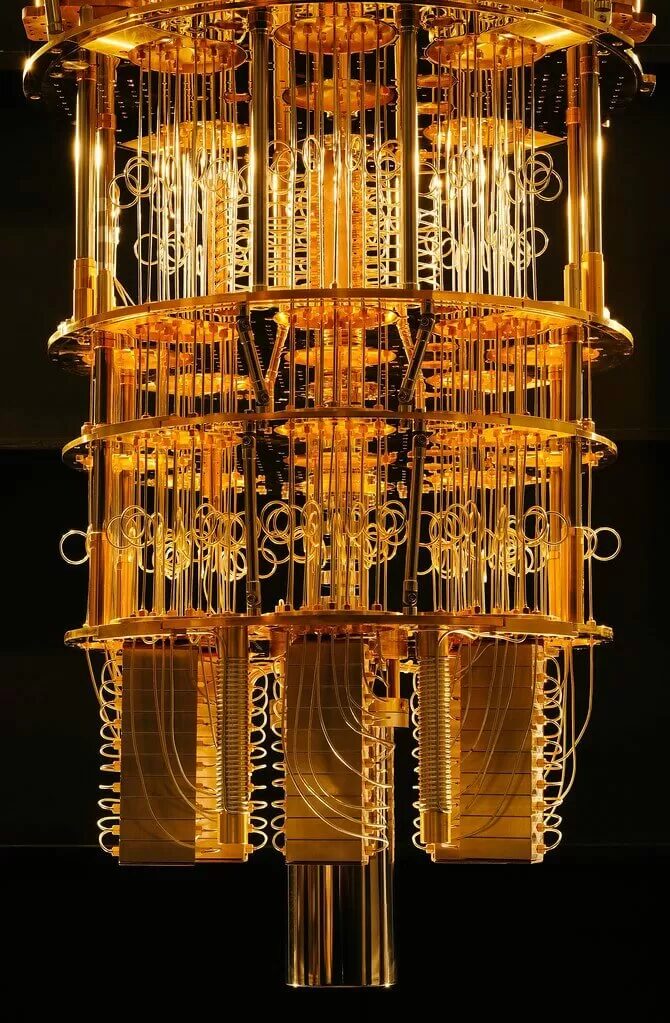

A computação quântica, uma das áreas mais empolgantes da pesquisa tecnológica, está à beira de transformar completamente a maneira como abordamos desafios científicos, de engenharia e empresariais. Enquanto entramos em 2024, esta promissora disciplina está prestes a apresentar uma série de avanços notáveis. Neste artigo, exploraremos cinco tendências revolucionárias que estão moldando o cenário da computação quântica para este ano. 5 Tendências de Computação Quântica para 2024 Aumento da Potência de Processamento Quântico Os computadores quânticos estão atingindo níveis de potência impressionantes, abrindo portas para a resolução de problemas que eram anteriormente considerados intransponíveis para sistemas tradicionais. Em 2024, testemunharemos…